Alles was Sie über ISO 27001 wissen müssen

Der rasche digitale Wandel macht es notwendig, sichere Cyber-Systeme zu entwickeln, die auf die erforderlichen technischen Entwicklungen reagieren und gleichzeitig die Sicherheit der Informationssysteme von Instituten oder Unternehmen gewährleisten.

Die International Organization for Standardization (ISO) zusammen mit der International Electrotechnical Commission (IEC) bildeten das Joint Technical Committee (JTC), welche später die internationale Norm für ein Informationssicherheitsmanagementsystem (ISMS) mit der Bezeichnung ISO/IEC 27001 erstellten.

Ein ISMS stellt ein System zur Wahrung der Schutzziele Vertraulichkeit, Integrität und Verfügbarkeit dar. Diese drei Schutzziele werden oftmals aufgrund ihrer englischen Bezeichnungen (Confidentiality, Integrity und Availability) als CIA-Triad bezeichnet. Genauere Informationen zum CIA-Triad finden Sie in einem unserer vorherigen Blog-Artikel. Das ISMS bietet ein umfassendes Sicherheitsmanagementsystem, um sicherzustellen, dass Institute nach bestimmten Standards geschützt sind.

ISO 27001 ist eine der bekanntesten Standards, da sie international anerkannt ist und Audits und Zertifizierungen beinhaltet, während andere Frameworks wie das vom National Institute of Standards and Technology (NIST) veröffentlichte Cyber Security Framework (CSF) freiwilliger Natur sind.

Ein wesentlicher Bestandteil von ISO 27001 ist das Risikomanagement. Der Standard bietet einen allgemeinen Leitfaden für die Implementierung eines starken ISMS für Unternehmen, die in einer sicheren Umgebung arbeiten möchten. Dabei konzentriert sich der Standard auf die Prozesse der Risikobewertung, -behandlung und -überprüfung.

Obwohl die ISO/IEC 27001-Zertifizierung in vielen Fällen kein Muss ist, ist es sehr empfehlenswert, dass sich jedes Unternehmen an die Normen anpasst. ISO/IEC 27001 konzentriert sich auf Menschen, Prozesse und Technologien und formuliert ganzheitliche Richtlinien, an die sich jede Branche halten kann, um Sicherheitslücken zu bekämpfen, die ihr Cybersystem gefährden könnten.

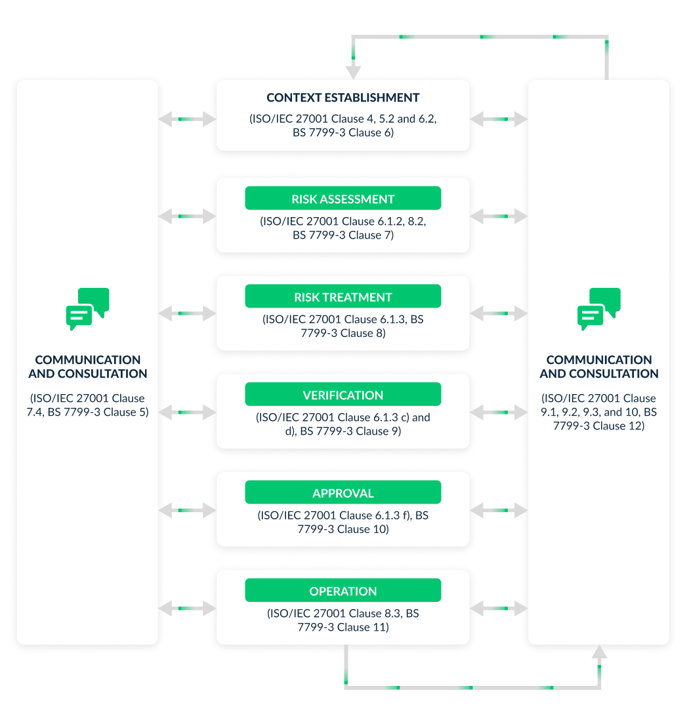

BS 7799-3 ist eine von der British Standards Institution (BSI) veröffentlichte Norm, die einen Leitfaden für die Umsetzung von ISO/IEC 27001 bieten soll. Die nachstehende Abbildung zeigt das Implementierungsmodell in Bezug auf die Norm BS 7799-3:

Abbildung 1

In Abbildung 1 sind die Umsetzungsschritte der ISO 27001, insbesondere die Abschnitte 6.1, 7.4, 8.2, 8.3 und 9, dargestellt. Interessierten Lesern empfehlen wir die Lektüre der BSI-Leitfäden für weitere Einzelheiten zur Umsetzung der einzelnen Klauseln zu sichten. Lesen Sie auch unsere aktuellen SRC-Blogs. So ist z.B. in Planung die einzelnen Klauseln in Zukunft ausführlicher im Rahmen detaillierterer Blogs zu behandeln.

In Bezug auf ISO/IEC 27001 ist die Risikobewertung ein Mittel bzw. eine Praxis, die darauf abzielt, die potenziellen Risiken im Risikobereich zu identifizieren, zu bewerten und zu priorisieren. Anstatt sich mit allen Risiken im Risikobereich zu befassen, konzentriert sich eine angemessene Risikobewertung auf bestimmte Risiken, die für den Branchenkontext relevant sind. Beispielsweise wird ein DoS-Angriff weniger wahrscheinlich in Betracht gezogen, wenn ein Unternehmen/eine Firma keine politische Agenda verfolgt oder nicht Teil eines konfliktreichen Umfelds ist. Weitere Informationen finden Sie ebenfalls in unserem Blog zum Referenzmaßnahmenkatalog.

Bei der Risikobewertung werden alle ermittelten Risiken auf einer Skala von Auswirkung/Häufigkeit gemessen, um denjenigen Priorität einzuräumen, die einen hohen/sehr hohen Wert haben.

Nach der Bewertung der unternehmensspezifischen Risiken leitet ISO/IEC 27001 die Erstellung eines Behandlungsplans an, der auf die identifizierten und priorisierten Risiken eingeht. Die ISO/IEC 27001 schlägt in ihrem Anhang A die durchführbarsten Maßnahmen vor, die die notwendigen Kontrollen im Zusammenhang mit den identifizierten Risiken enthalten.

In späteren Phasen wird der Überprüfungsprozess durch Diskussion und Vergleich der ausgewählten Kontrollen mit den in Anhang A aufgeführten Kontrollen erläutert. Wenn sie genehmigt/geprüft sind, können sie, wie in Abbildung 1 dargestellt, in Betrieb genommen werden.

Die allgemeinen Vorteile der Zertifizierung nach ISO/IEC 27001:

- Konstant sicheres System: ISO/IEC 27001 baut auf einem kontinuierlichen Prozess auf, der sich durch Bewertung, Planung, Umsetzung und Evaluierung in einer sich repetitiven Weise wiederholt. Ein solcher Prozess gewährleistet, dass das System mit den neuesten Risikomanagementübungen ausgestattet ist.

- Reduzierung der Risiken: ISO/IEC 27001 erwartet das Auftreten von Risiken und behandelt sie entsprechend. Mit einem guten Risikobewertungs-/Behandlungsplan können Unternehmen sicherstellen, dass kein überraschendes Risiko mit katastrophalen Auswirkungen auftritt.

- Gute Vorbereitung: Der Umgang mit Vorfällen wird einfacher und kontrollierbarer, wenn die potenziellen Risiken erkannt und vorhersehbarer sind. Dadurch werden eine schnelle Wiederherstellung und die Fortführung des Geschäftsbetriebs gewährleistet.

- Integration: Das System ist besser darauf vorbereitet, sich an neue Kontrollen anzupassen, indem es auf den aktuellen Informationssicherheitsblöcken aufbaut. In diesem Fall gehen Skalierbarkeit und Optimierung Hand in Hand.

- Zertifizierung schafft Vertrauen: Der sichere Umgang mit Kundendaten mit einem geeigneten System bringt das Vertrauen der Kunden und Dritter.

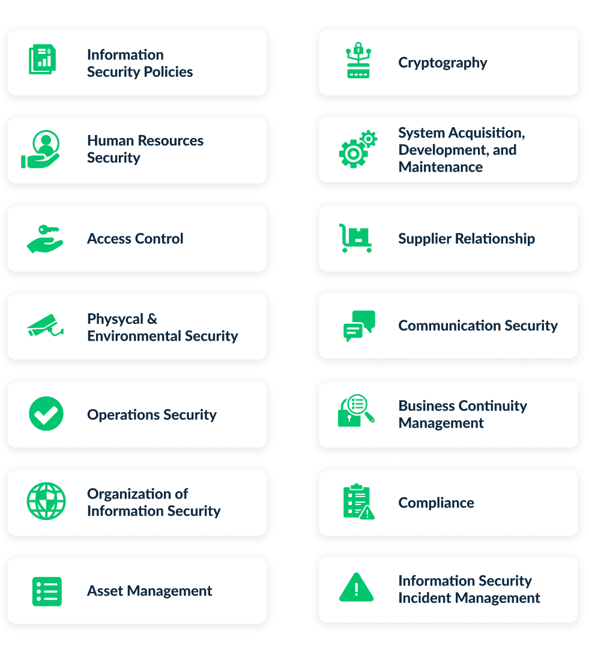

Abbildung 2 zeigt die 14 Bereiche von ISO 27001:

Abbildung 2

SRC bietet eine umfassende Beratung zur Einhaltung der ISO/IEC 27001 an, die für Unternehmen in verschiedenen Bereichen zunehmend an Bedeutung gewinnt. Die Experten von SRC helfen zunächst bei der Durchführung einer umfassenden Risikobewertung, um die für die Behandlung geeigneten Risiken auszuwählen und zu priorisieren.

Außerdem schlägt SRC die relevantesten und aktuellen Kontrollen für die identifizierten Risiken vor, indem es die neuesten Technologien und Praktiken anwendet. SRC vergleicht die vorgeschlagenen Kontrollen mit den bereits durchgeführten und bietet die besten Praktiken im Hinblick auf die bewerteten Risiken und die erwarteten Ausgaben. So schlägt SRC beispielsweise nur die relevanten Kontrollen vor, die den besten Nutzen bringen, ohne dass die Unternehmen sich auf teure Kontrollen mit begrenzter Schutzwirkung einlassen müssen.

Durch die Bereitstellung eines umfassenden Berichts stellen die SRC-Experten sicher, dass die ISO/IEC 27001-Norm vollständig und in Übereinstimmung mit dem internationalen Niveau der Anwendbarkeit und Nutzbarkeit angewendet wird.